以大站的名义:专注地下产业的网络基础设施

【历史更新记录】

- 2017-01-10 原始版本

- 2017-01-16 补充了对服务器IP地址同源性的分析,此处分析指向性较弱,仅为完备性考虑

概述

在奇虎网络安全研究院(netlab@360.cn),我们建立了一个基于DNS的异常流量监测系统,每天会检出若干异常流量以及对应的域名/IP。通常这些被检出的域名/IP都属于地下产业链条。

但是,我们注意到一些代表知名公司的字符串也出现在这些被检出的域名中,包括360, ali, baidu, cloudflare, dnspod, google和microsoft。通过分析,我们认为这是有人冒用大站名义,为赌博、色情、私服等地下产业提供网络基础设施服务。

这一基础设施结构错综复杂,运营时间长、支撑能力强、实际支撑的黑色灰色站点数以万计,已经构成了一个成熟的地下产业生态系统。

域名和所仿冒的大站品牌

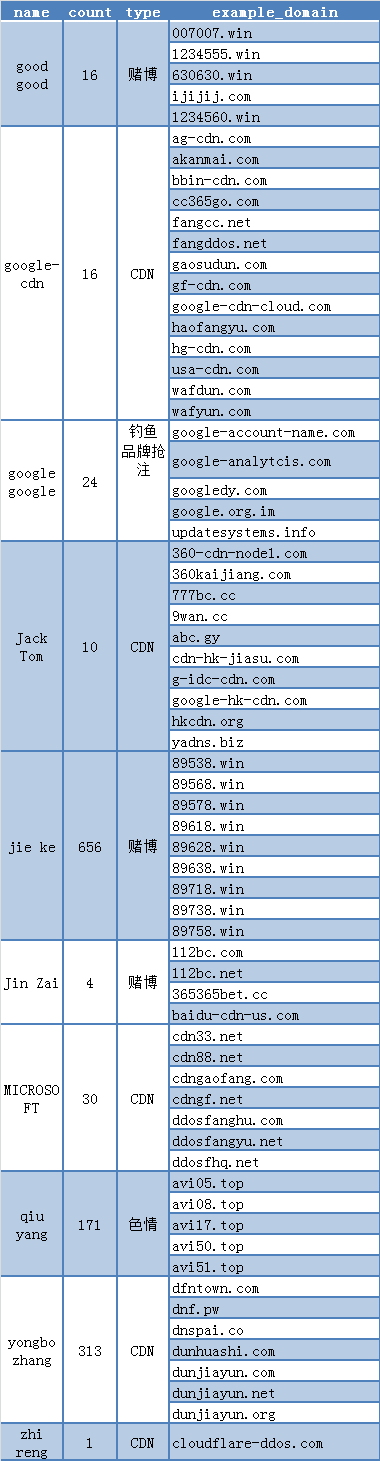

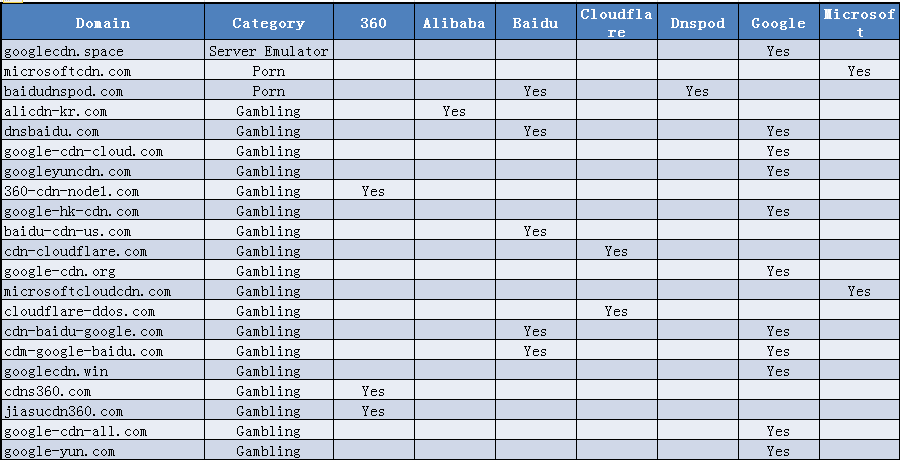

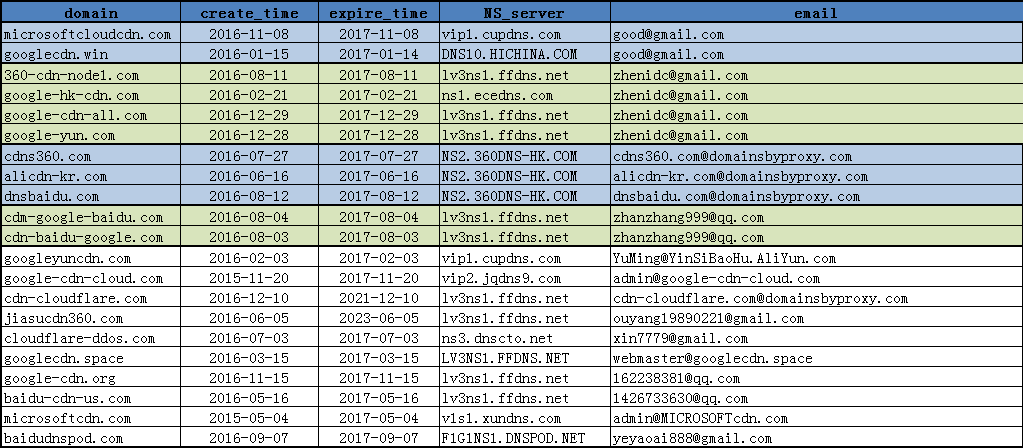

我们检测到的这类域名如下表。

如果只看域名,这些域名看起来非常象是大站提供的CDN服务。但分析可以看出,这些域名实际是某种基础设施,为赌博、色情、私服等地下产业服务。

基于上述域名的错综复杂的网络基础设施

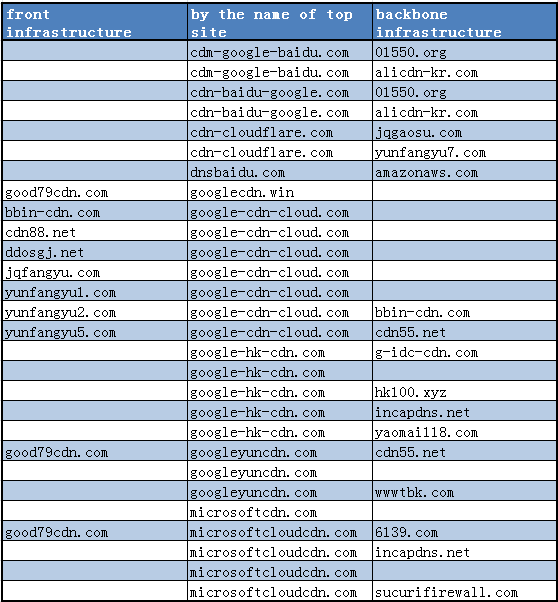

通过passvieDNS,我们能够看到此类域名在DNS的解析记录。除了直接向最终用户提供服务之外,它们还前后CNAME到其他域名,构成复杂的基础设施网络。

这个网络有真实的地下产业用户,部分节点运营时间长、用户访问量大、所承载业务类型明确,成熟支撑着黑色、灰色产业链。

这些仿冒CDN站点和观察到的部分前置/后置站点列表如下:

这些基础设施网络背后的关系错综复杂,例如:

- 在上述域名中,yunfangyu1/2/5/7.com 分别出现在仿冒站点的前面和后面,而这一组yunfangyu1/2/5/7.com 共享了相同的whois注册信息;

- cdn88.net 和 cdn11/22/33.net (未出现在表中)的whois信息注册邮箱地址是admin@microsoftcdn.com, 而这个microsoftcdn.com则是这个网络的一个节点。

- 整个基础设施还在持续的更新,其中google-yun.com,google-cdn-all.com注册于本文写作(2017.01.03)之前的一周内。

对该基础设施网络及其用户的评价

我们基于这些域名从PassiveDNS中提取相关的记录,汇总得到如下数据,并从域名的稳定性、子域名多样性和访问量,来评价该网络。

![]

- 稳定性方面,从上述表格可以看出,除了googlecdn.win和microsoftcdn.com分别在2016-02-06和2016-08-03停止活跃之外,其他的域名都持续活跃到写本文的时间,并且我们认为它会继续活跃下去。应该说整个规模的活跃时间还是非常稳定的。值得一提的是前文述及 admin@microsoftcdn.com 注册了 cdn88.net,改头换面后在上述网络中持续活跃。

- 子域名多样性方面,整体来看,子域名并不多,最多的alicdn-kr.com也仅有284个子域名。这一特点显著区别与正规的CDN服务器。

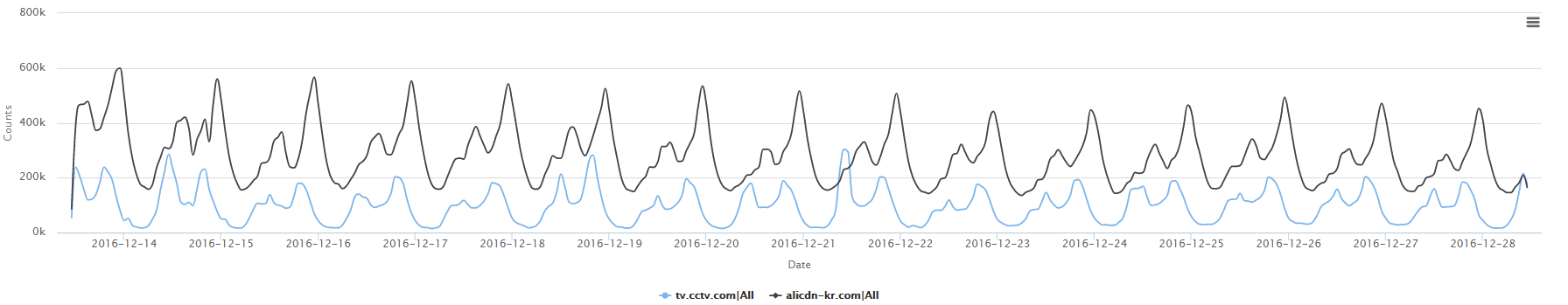

- DNS访问数量方面,各域名之间偏差较大。最繁忙的alicdn-kr.com的访问总次数达到了十三亿次,这是一个巨大的数字。为了更好的理解这个数字,我们使用tv.cctv.com (央视网)作为基准做对比,如下图,黑色的线是alicdn-kr.com,蓝色的线是tv.cctv.com,可以看出alicdn-kr.com的DNS请求量大约是tv.cctv.com的两倍。

另外,观察每日业务高峰点,alicdn-kr.com每日的峰值大约是每晚的23点到0点。这个时间点与其所承载的业务类型(赌博、色情站点在凌晨更为活跃)也是比较吻合的。

如前所述,该网络的主体用户是赌博、色情、私服网站。整个网络的用户群非常庞大,一些数字:

- 用户包括 24033 个域名

- 及其下属的53699个子域名

- 最早的用户是 vip1000.cdn88.net, 始于 2015-11-22

- 单一最大用户是 7966.ym009.com, 累积DNS访问次数 93,192,746

IP基础设施

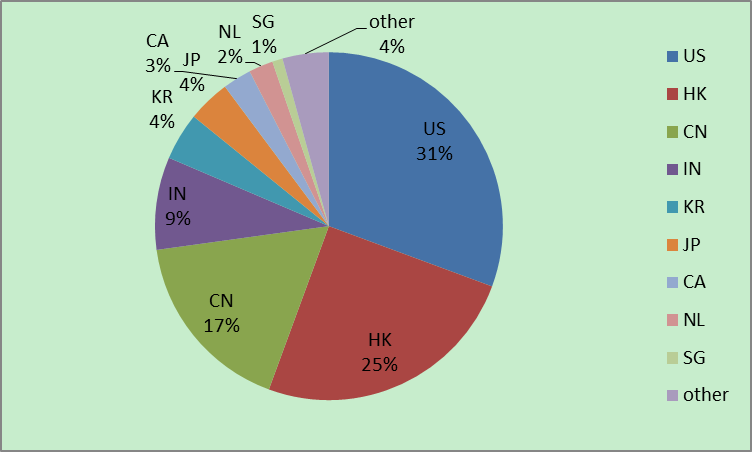

对这些域名的解析IP,考察其国家分布,主要分布于美国,香港,中国及印度。其中,分布于美国,香港和我们之前看到的滥用泛解析构建站群(DWA)的业务分布很类似。在国内的IP主要集中在数据中心,而往往这些数据中心都宣称提供所谓高防服务。基于这些数据中心,多少能够获得一定的抗DDoS能力。

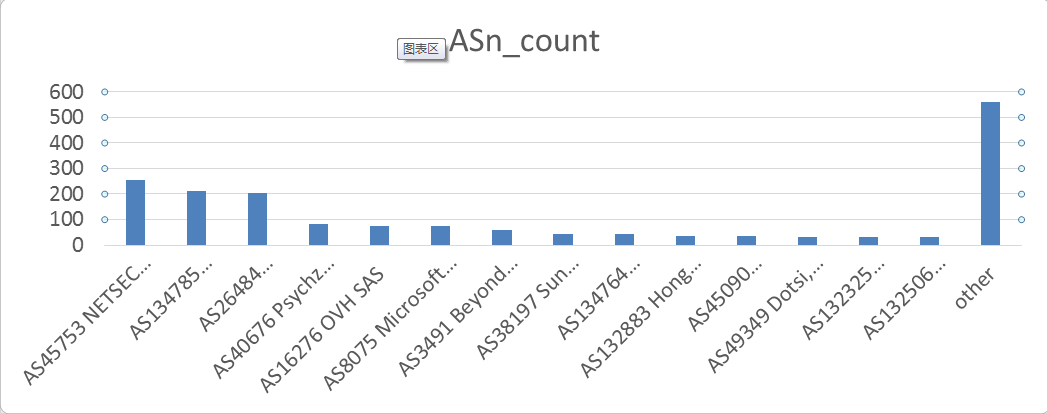

这些IP的AS分布相比于地域分布来说较为分散。具体分布如下图所示:

值得注意的是,在排名靠前的 AS8075 Microsoft Corporation以及AS45090 Shenzhen Tencent Computer Systems Company Limited 分别属于微软公司以及腾讯公司。

使用这两个AS的域名主要是googleyuncdn.com以及microsoftcloudcdn.com。这两个域名还在不同的时间段分别使用了AS58593 Microsoft (China) Co., Ltd,AS15169 Google Inc以及AS45102 Alibaba (China) Technology Co., Ltd等多个大公司的服务。

如果没有仔细分析,乍眼一看,microsoftcloudcdn.com使用Microsoft的AS看起来是不是很和谐?然而它们的确属于不同组织,并且业务范围一个阳光道一个独木桥。非常有意思的一个现象。

背后的团队

从这些域名的whois信息来看,它们应该分属若干个团伙。

上图中,有相同着色单元格表明是同一组人注册的域名,无法判定归属的域名未着色。考虑到前面提到的该网络的复杂性,也许上表中的若干小团伙能够归结到一个大的团伙。

注册时间最早的microsoftcdn.com可以追溯到2015年5月4日,最晚的google-cdn-all.com则注册于2016年12月29日。从域名注册的有效期来看,多数域名注册的有效期都是一年,但是cdn-cloudflare.com与jiasucdn360.com则分别为5年和7年。看的出来,这些人是准备把这项工作长期做下去。

在上述21个域名中,使用隐私保护的域名有5个。利用360netlab的whoisdb数据库(更多的数据请参见附录1),我们对未采取隐私保护的注册人进行反查,基本排除专注域名买卖生意“米农”的可能性,并且注意到不同的注册者往往专注于各自细分的业务领域:

- 比如“good good”,“jie ke”注册了大量的赌博业务域名

- 而“qiu yang”则专注于注册色情业务域名。

- 还有一些专门注册此类服务站点的,比如“Jack Tom”,“google-cdn”等。除前文提到借用大站名义的域名外,还有一些域名有很强标识性,比如“高防”,“防DDoS”,“防CC”等。

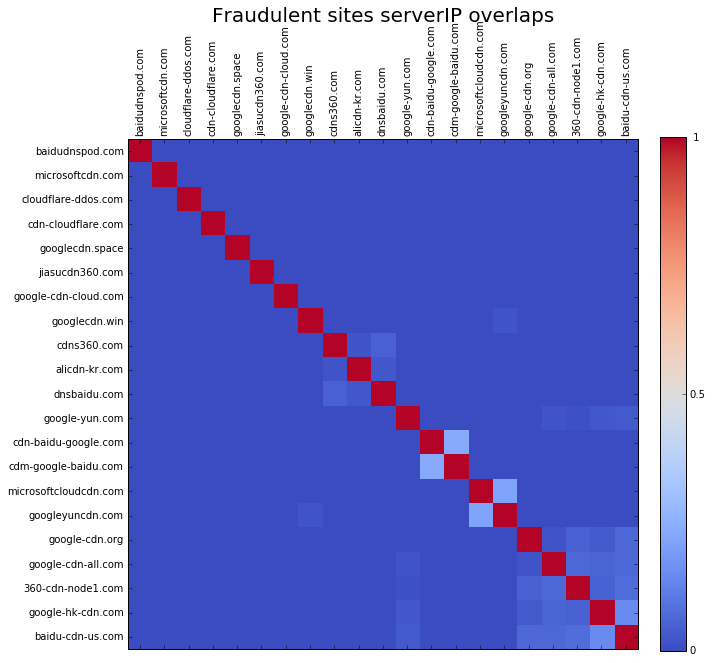

2017年1月16日更新:

文章原始版本发布后,有读者提及希望能分析这些服务器的IP地址共享情况。出于完备性考虑,我们补充了以下部分,具体情况如下图所示,有以下结论:

- 大多数的域名服务器的IP地址不多、重叠度也较小,本环节的结论指向性较弱,只能作为已有强证据的辅助增强,不能独立构成指向性的结论;

- 有两组域名(cdn-baidu-google.com: cdm-google-baidu.com, googleyuncdn.com: microsoftcloudcdn.com)重叠度在25%左右的。其中第一组域名分析结果增强了whois数据中对应域名同源的判定;第二组则由于googleyuncdn.com使用了隐私保护,没有将其与microsoftcloudcdn.com归为一组。

结语

在中国特色下,赌博、色情等业务的专门站点使用抗D服务甚至是黑灰产专用的网络基础设施并不罕见。但是包含“大站”字符串的域名则比较让人感兴趣。

本文对这些包含“大站”字符串的域名从whois信息,PassiveDNS中的活跃时间,使用IP等角度对其进行了分析。能够得到几个比较明确的结论:

- 这些域名提供的服务稳定性较好,它们基本都能够较长时间的比较稳定的服务。这一点也与钓鱼类型的域名完全不同。

- 由于要提供比较稳定的服务,所以它们使用的基础设施也更为正规和稳定,这也不难解释为什么它们会使用大公司的IP地址。

- 排除这些域名用于钓鱼的可能性;

- 排除这些域名来自专门做域名生意的米农(域名贩子)的可能性。推测很可能是灰色业务自建网络,或者其他专门为灰色业务提供服务的供应商。

希望通过本文,能够对灰色业务及其基础设施有一个新角度的认识。对于这些以“大站”的名义为灰色业务提供基础服务的域名我们会持续跟踪,观察其后续发展情况。

附录 部分仿冒大站CDN的域名whois关联域名列表