MsraMiner 被曝光后72小时内的更新

3月16日,我们文章 中,提到了 MsraMiner,一个潜伏已久的挖矿僵尸网络。

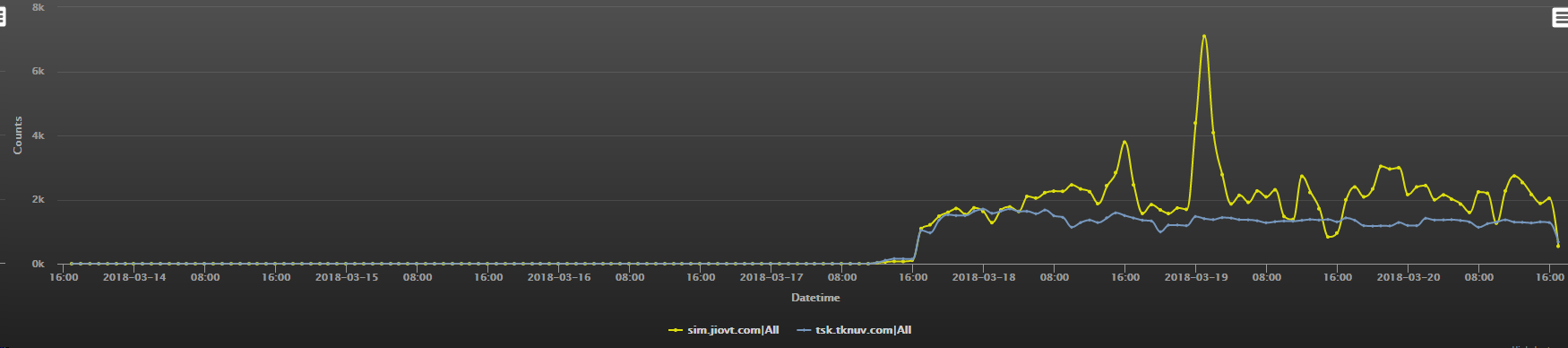

DNSMon 在过去的72小时内,提示我们该僵尸网络有更新,如下:

- 样本压缩包文件改名为 ProximityUntilCache32.tlb ,原来叫 MsraReportDataCache32.tlb

- 矿机程序被重命名为 WUDHostServices.exe ,原来是 TrustedHostServices.exe

- 样本里的 C2 Domain 被替换为

tsk.tknuv.com/err.tknuv.com/slo.tknuv.com,原来是ccc.njaavfxcgk3.club/rer.njaavfxcgk3.club/acs.njaavfxcgk3.club

新的矿池域名和挖矿账号如下,其中,jiovt.com 和 etionz.com 这两个域名都是 2018-03-16 才注册的。

A:\ -o sim.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o lol.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o tzt.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o tot.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o ziz.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o mue.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o okt.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o pqi.jiovt.com:45560 -u letiot@protonmail.com

A:\ -o kji.jiovt.com:45560 -u letiot@protonmail.com

swx.jiovt.com

ff.etionz.com

mm.etionz.com

dddddd.etionz.com

cccccc.etionz.com

rat.etionz.com

err.etionz.com

nnn.etionz.com

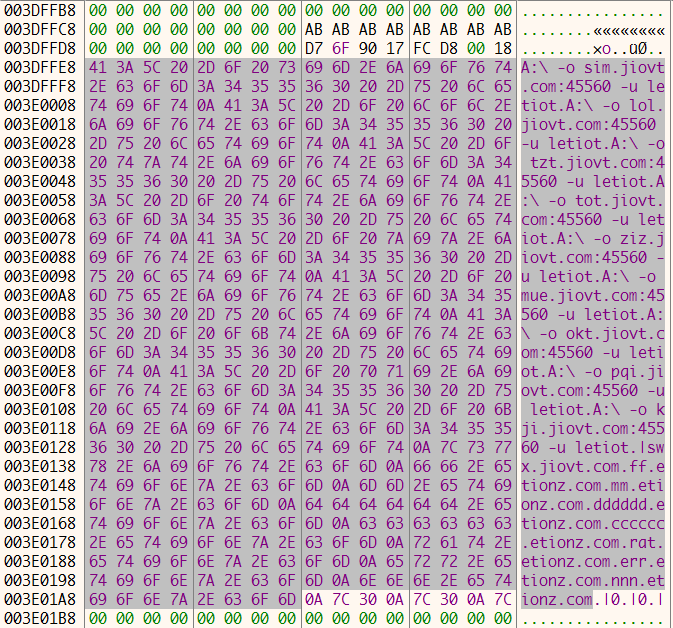

这些挖矿账号和备用的 C2 域名,是通过对内存数据解密得到的:

新的样本 md5 (VT first-seen: 2018-03-17):

a4992890d226f25f1057d71e475a83d8 *ProximityUntilCache32_tlb.zip

d4ee3ccb9fd8d1a7fd90d2d9d6500300 *ProximityUntilCache32_tlb/crypt

011d6ce51b7806dca26c300e8d26f9bb *ProximityUntilCache32_tlb/hash

1e0022c02030f2b4353b583beffbade9 *ProximityUntilCache32_tlb/hash64

1afb7154e1a57adc72e87e0948573bd0 *ProximityUntilCache32_tlb/spoolsv

baa824c84e4385056f777759ef37092c *ProximityUntilCache32_tlb/spoolsv64

3ab6ddea6ebd2404250f5255ff7e23b1 *ProximityUntilCache32_tlb/srv

c70673f416e3c3ee0b194ff0966e0a86 *ProximityUntilCache32_tlb/srv64

5b8fe3875e5523bfa356503b5e81ff25 *ProximityUntilCache32_tlb/x64.dll

8fd6f89f9ec5f303c17243e9bdd2970a *ProximityUntilCache32_tlb/x86.dll```